Merhaba

Daha önceki yazılarımızda iki WatchGuard üzerinde Site To Site VPN ve WatchGuard ile Zyxel P-662HW-D1 Site To Site VPN yapılandırması anlatmıştım.Bu yazımızda da Watchguard XTM 23 ile Cyberoam CR25ia arasinda Site to Site VPN yapılandırmasını anlatıyor olacağım. Oluşturulacak olan Site to Site VPN bağlantısı için bazi bilgiler aktarmak istiyorum. Burada gerçekleştirelen kurulum canli ortamda yapılmıştır ve ilgili firma şu anda bu yapılandırmayi sağlıklı bir şekilde kullanmaktadir. Watchguard XTM 23 cihazim İstanbul ofisimde bulunmakta ADSL ve VPN olarak üzerinde iki hat bulunmaktadir. Local LAN yapısı Ip Adresi blogu192.168.1.0/24 yani Subnet Mask 255.255.255.0 şeklindedir.

Cyberoam CR25i1 cihazim Osmaniyedeki fabrikada bulunmakta kullancı sayisinin fazla olmamasi nedeniyle sadece bir hat bulunmaktadir. Local LAN yapısı Ip Adresi blogu192.168.0.0/24 yani Subnet Mask 255.255.255.0 şeklindedir.

Bu bilgileri aktardirktan sonra Cyberoam CR25i1 üzerinde yapılandırmaya başlıyorum.

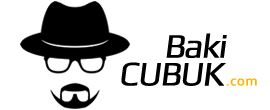

Cyberoam CR25ia yönetim konsolu altında VPN sekmesinin altinda Policy bölümüne geliyoruz.

Add diyerek Site to Site VPN bağlantımız bir Policy yapılandırıyoruz.

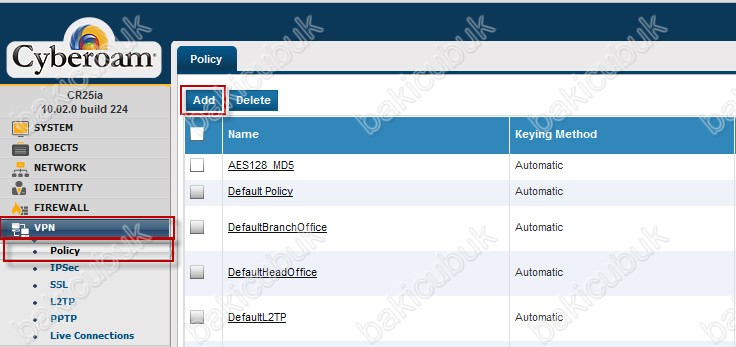

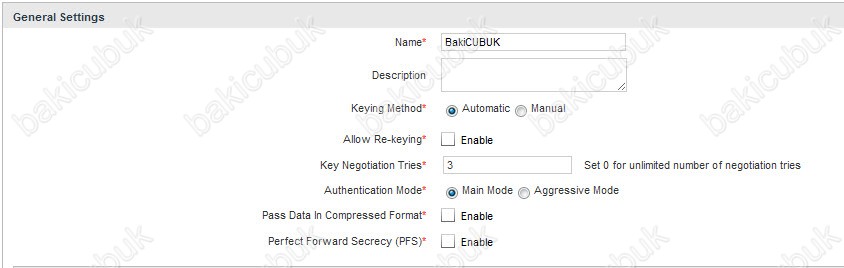

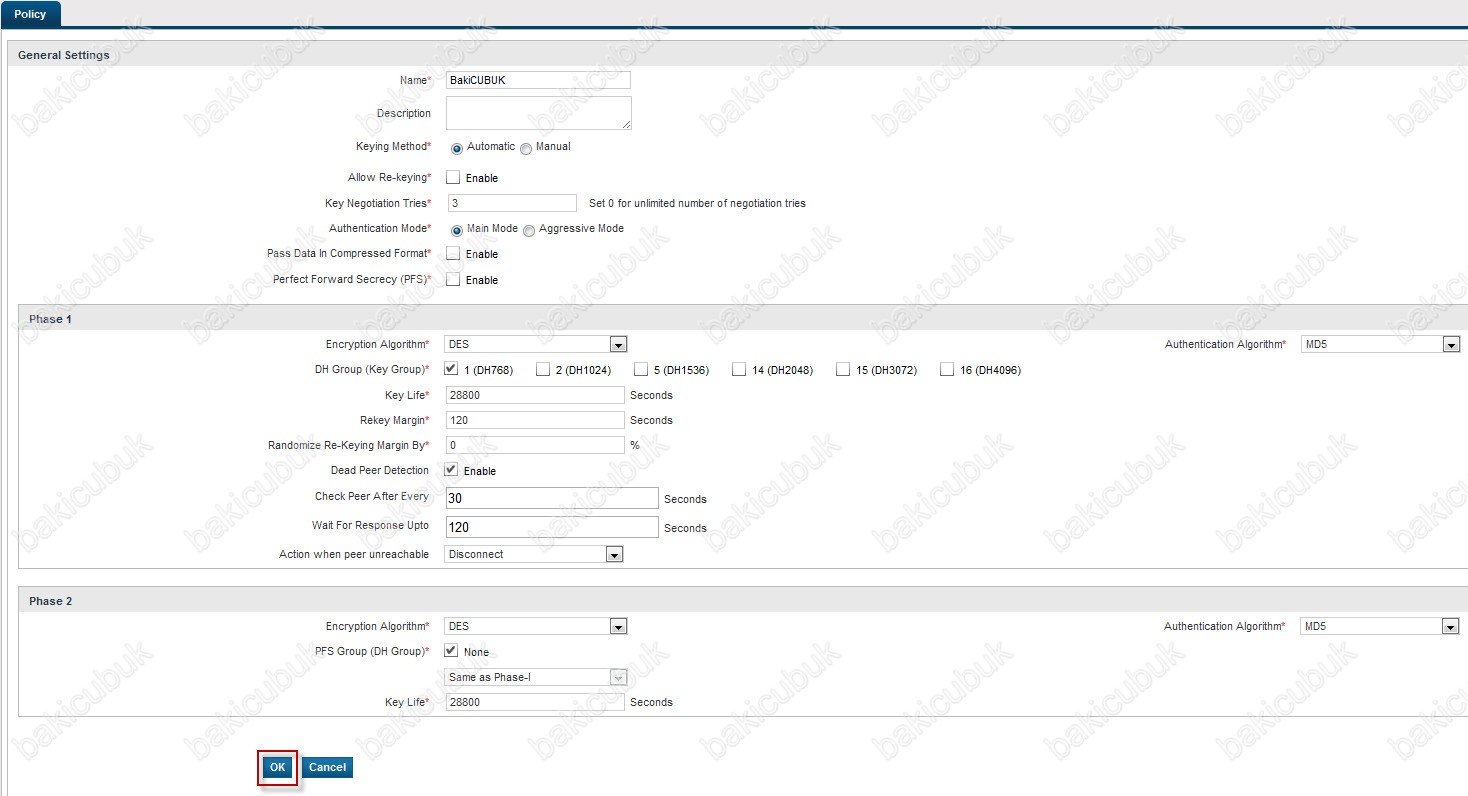

General Settings sekmesinde Name bölümüne oluşturacağımız Policy için bir isim beliryoruz.

General Settings sekmesinde Pass Data In Compressed Format ve Perfect Forward Secrecy (PFS) özelliklerini Enable işaretini kaldırıyoruz.

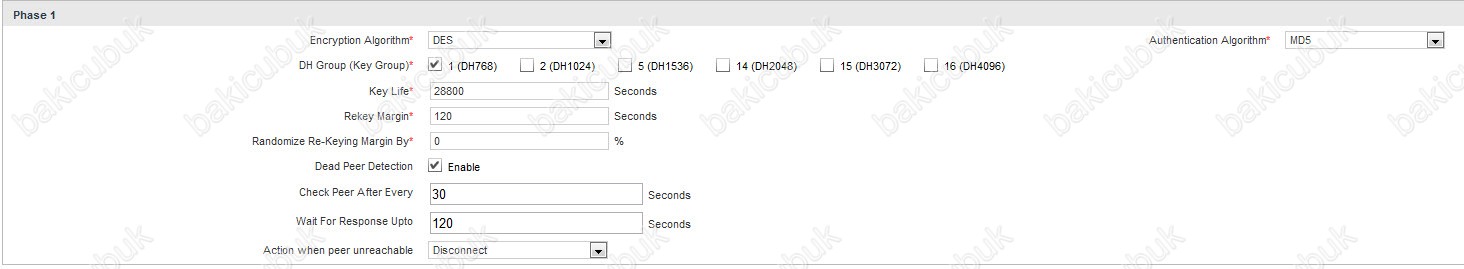

Phase 1 sekmesinde Encryption Algorithm bölümünü DES olarak Authentication Algorithm bölümünü MD5 olarak DH Group (Key Group) bölümünüde 1 (DH768) seçiyoruz. Key Life bölümünü 28800 saniye olarak yapılandırıyoruz.

Phase 2 sekmesinde Encryption Algorithm bölümünü DES olarak Authentication Algorithm bölümünü MD5 olarak PFS Group (DH Group) bölümünüde None olarak yapılandırıyoruz.

Policy yapılandırmamız aşağıdaki şekilde tamamlanıyor. Policy oluşturulmasi için OK diyoruz.

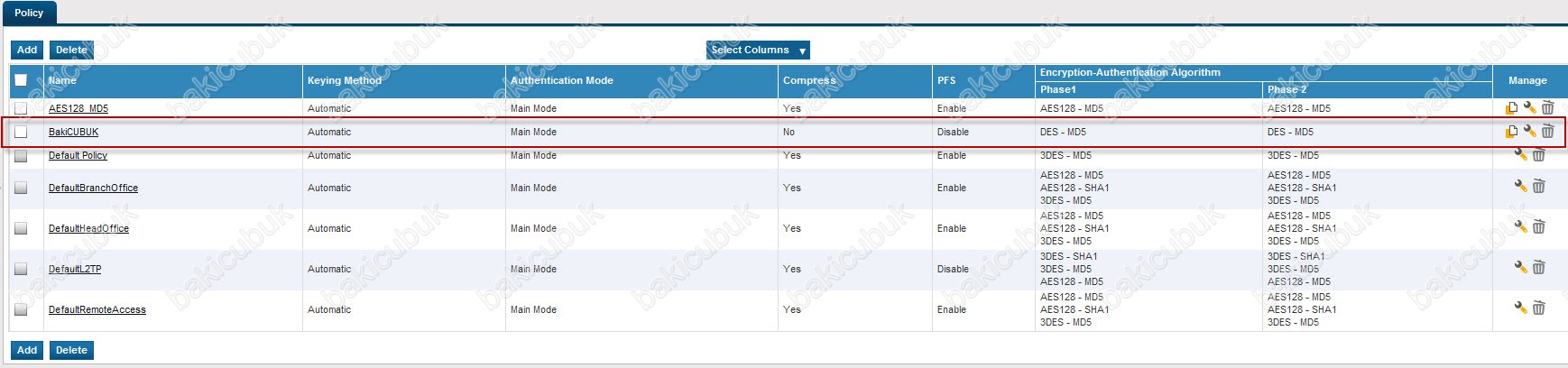

Status bölümüne baktığımız Site to Site VPN Policy yapılandırmamız başarılı bir şekilde oluşturuluyor.

Cyberoam CR25ia yönetim konsolu VPN sekmesinin altinda Policy bölümüne baktığımızda yapılandırmış olduğumuz BakiCUBUK ismindeki Policy geldiğini görüyoruz.

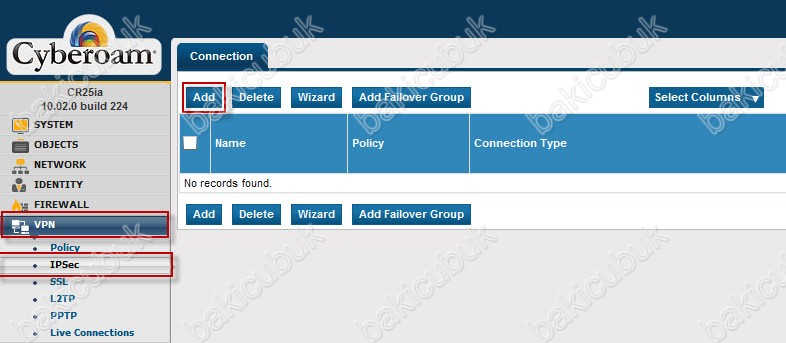

Policy yapılandırmamızı tamamladıktan sonra Cyberoam CR25ia yönetim konsolunda VPN sekmesinin IPsec bölümüne geliyoruz.

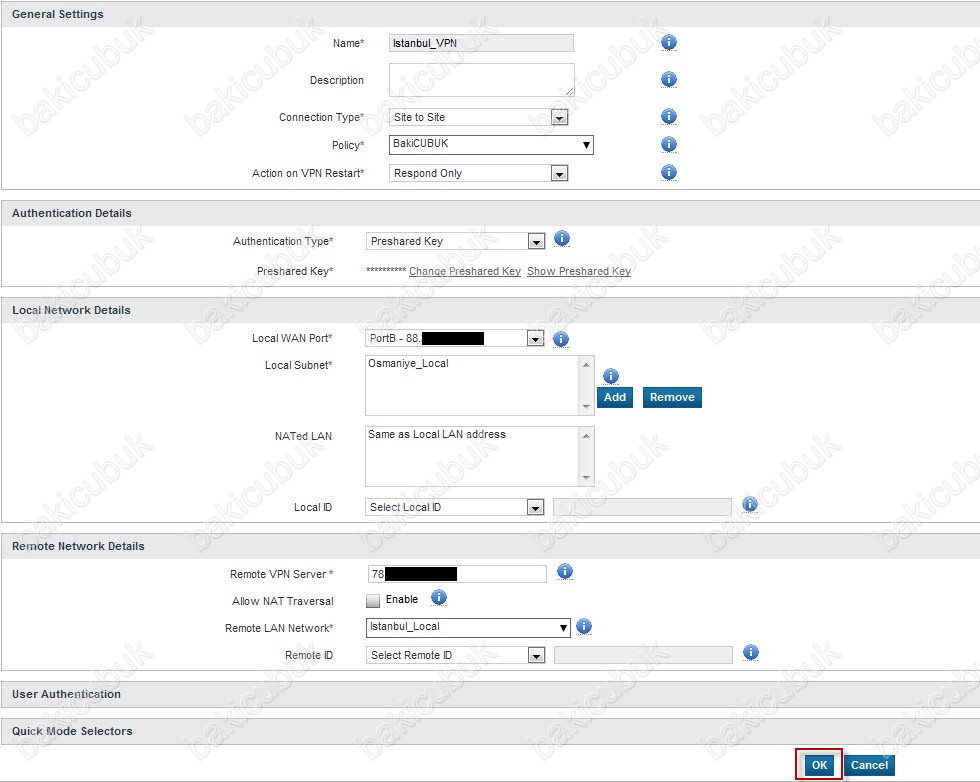

Add diyerek Site to Site VPN bağlantımız için bir Connection yapılandırıyoruz.

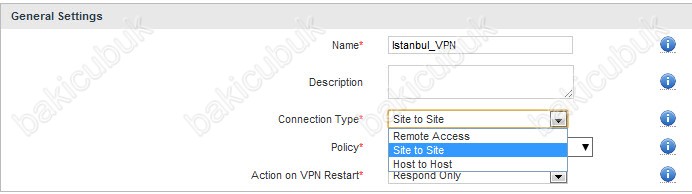

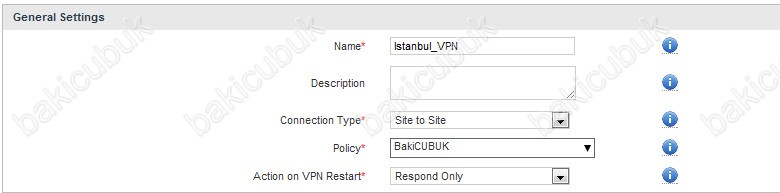

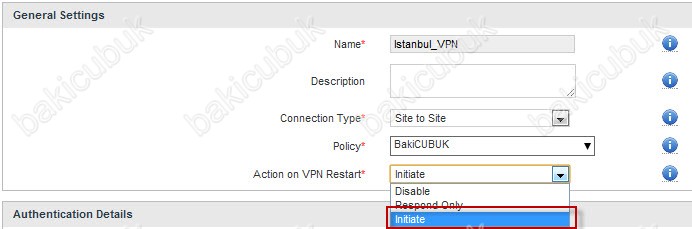

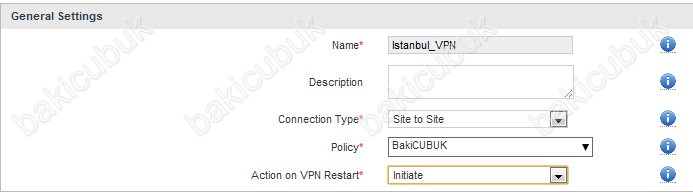

General Settings sekmesinde oluşturacağımız Site to Site VPN için bir isim beliryoruz.

Connection Type seçeneğini Site to Site olarak seçiyoruz.

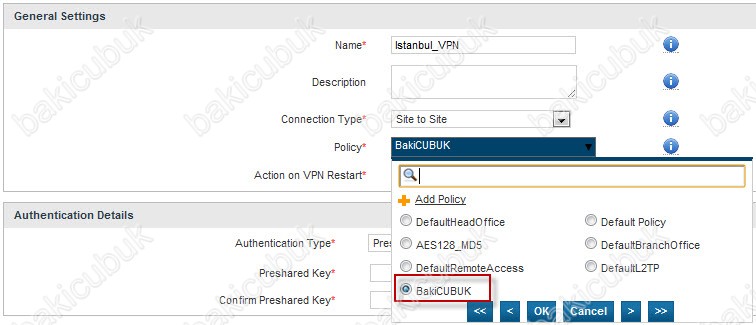

Policy seçeneğini oluşturmuş olduğumuz BakiCUBUK ismindeki Policy seçiyoruz.

Action on VPN Restart seçeneğini İnitiative olarak seçiyoruz.

Authentication Details bölümü altindaki Authentication Type seçeneğini bir VPN bağlantısının şifreli bir şekilde kurulmasi için bir şifre belirliyoruz.

NOT : Burada belirleyeceğimiz şifreyi WatchGuard XTM 23 tarafinda da gireceğiz.

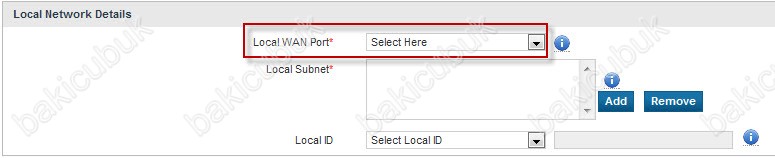

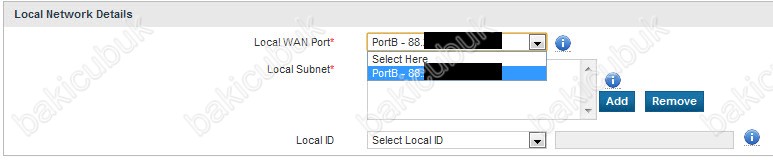

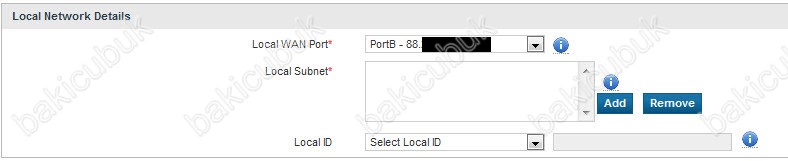

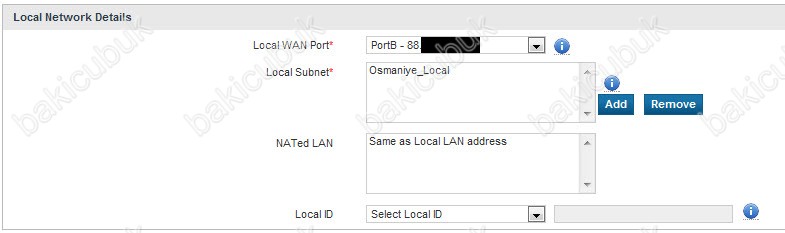

Local Network Details bölümünde Local WAN Port seçeneğini yapılandıracağiz. Buradaki amaç Site to Site VPN bağlantımızın cihaz üzerindeki hangi hat üzerinde olacağını belirlemek.

Osmaniye bulunan Cyberoam CR25i1 cihazim üzerinde sadece bir hat olduğu için mevcut hattimi seçiyorum.

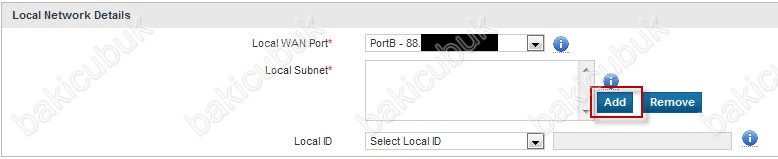

Local Network Details bölümünde Local Subnet seçeneğini yapılandırıyorum. Yani Cyberoam CR25ia Locak Network içinde kullanmış olduğu IP Blogunu ve Subnet Mask yapılandırlması ayarlayacağım bölüm Add diyerek Ip tanımlamasini yapiyorum.

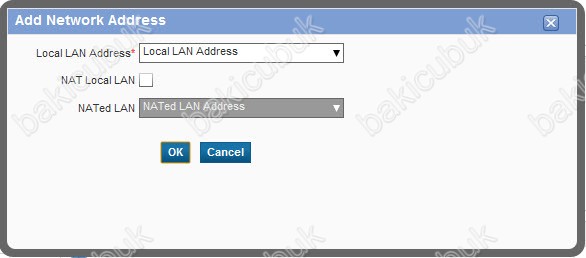

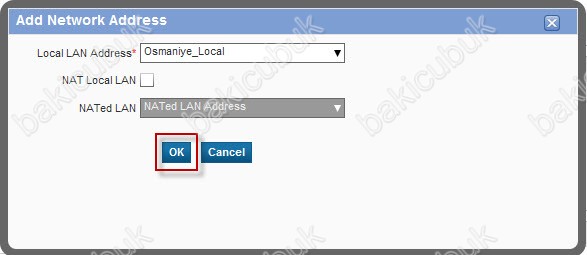

Add Network Address ekrani geliyor karşımza burada Local LAN Address bölümünü tıklıyoruz.

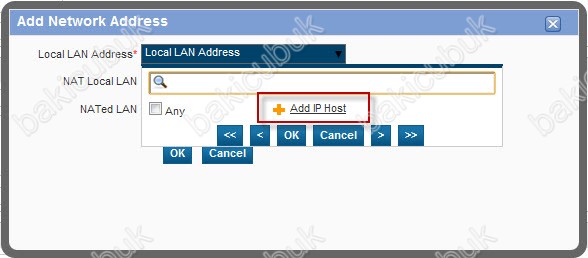

Local LAN Address bölümüne tıkladığımızda mevcut Local LAN addresimi belirlemek için Add IP Host diyoruz.

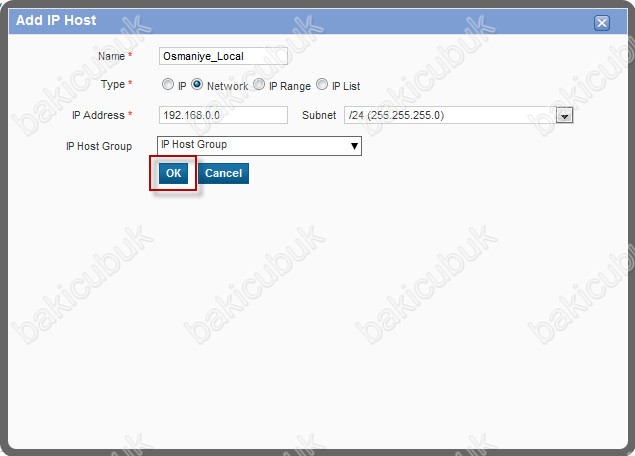

Add IP Host ektaninda Name kısmına bir isim veriyoruz. Type bölümünü Network seçiyoruz. Ip Address bölümüne mevcut Ip Addresimizi 192.168.0.0 olarak yaziyorum. Subnet bölümünde kullanmış olduğumuz Subnet Mask yapılandırmasi seçiyoruz.

Ben ismine Osmaniye_Local olarak belirliyorum. IP Blogum 192.168.0.0 Subnet Mask 255.255.255.0 olduğu için /24 seçiyorum OK diyerek yapılandırmayi tamamliyorum.

Add Network Address menüsüne geri geldiğimizde Local LAN Address Osmaniye_Local olarak oluşturduğumuz şekilde görülmekte diğer ayarlarda herhangi bir değişiklik yapmadan yapılandırmayı tamamlıyoruz.

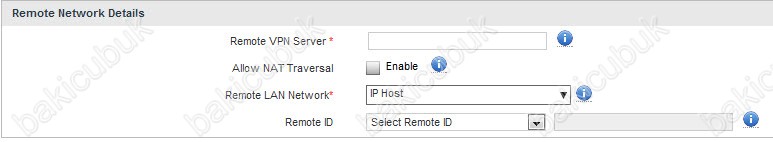

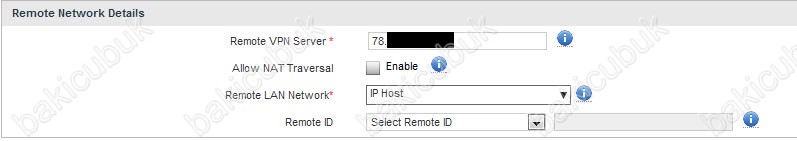

Remote Network Details bölümünde karşıda Watchguard XTM 23 üzerinde Site to Site VPN yapacağım WAN bacağın IP Addresini ve Local LAN Network yapılandırmasi yapıyoruz.

Remote Network Details menüsü altinda Remote VPN Server bölümüne Watchguard XTM 23 üzerindeki WAN Addresini yaziyoruz.

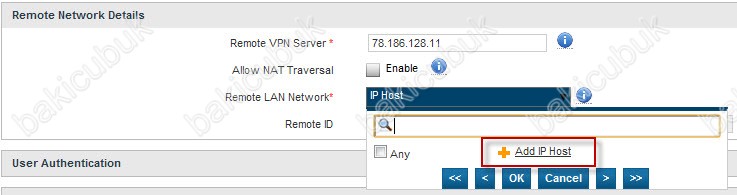

Remote Network Details menüsü altinda Remote LAN Network bölümüne Watchguard XTM 23 üzerindeki Local LAN Addresini belirliyoruz. Bunun için IP Host sekmesinde altinda açılan Add IP Host tıklıyoruz.

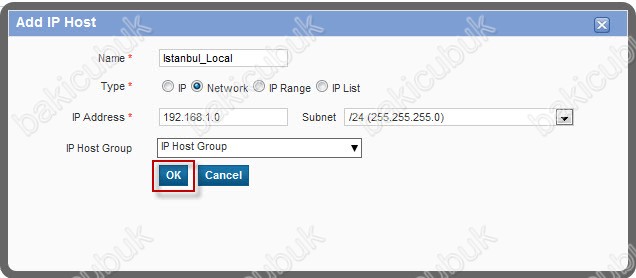

Add IP Host ektaninda Name kısmına bir isim veriyoruz. Type bölümünü Network seçiyoruz. Ip Address bölümüne Watchguard XTM 23 cihazim üzerinde Local LAN Addressini 192.168.1.0 olarak yaziyorum. Subnet bölümünde kullanmış olduğumuz Subnet Mask yapılandırmasi seçiyoruz.

Ben ismine Istanbul_Local olarak belirliyorum. IP Addresim 192.168.1.0 Subnet Mask 255.255.255.0 olduğu için /24 seçiyorum OK diyerek yapılandırmayi tamamliyorum.

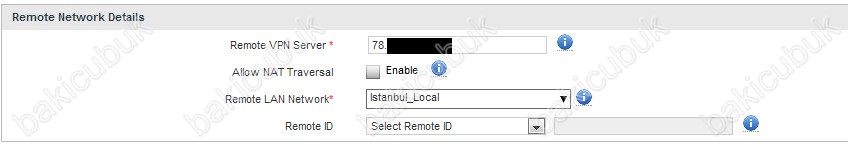

Remote Network Details menüsüne geri döndüğümüz Remote LAN Address bizim oluşturduğumuz şekilde görülmekte diğer ayarlarda herhangi bir değişiklik yapmadan yapılandırmayı tamamlıyoruz.

Connection yapılandırmamız aşağıdaki şekilde tamamlanıyor. Site to Site VPN için yapılandırmış olduğumuz Connection ayarlarinin oluşturulmasi için OK diyoruz.

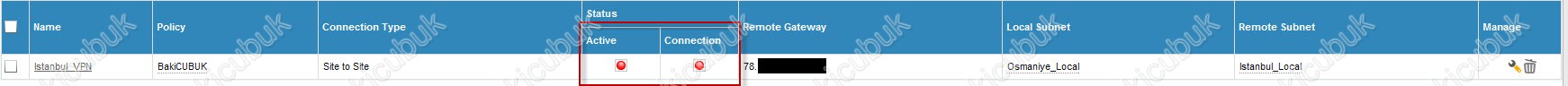

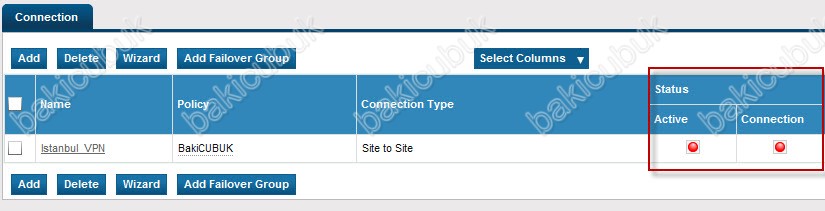

Cyberoam CR25ia yönetim konsolunda VPN sekmesinin altinda lPSec bölümüne baktığımızda yapılandırmış olduğumuz Istanbul_VPN ismindeki Site to Site VPN yapılandırmamızın listeye eklediğini görüyoruz.

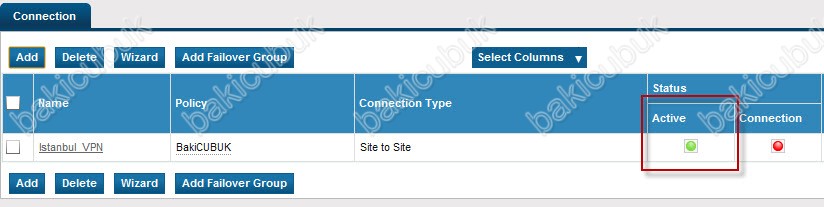

Status bölümden Site to Site VPN Active ve Connection bölümlerinin kırmızı olarak görüyourz yani Site to Site VPN bağlantımız şu anda aktif ve bağlı olmadiğini görüyoruz.

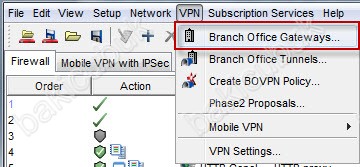

Cyberoam CR25ia üzerindeki Site to Site VPN yapıladırmasi tamamladıktan sonra Watchguard XTM 23 üzerindeki Site to Site VPN yapılandırmasi geçiyorum.

WatchGuard System Manager (WSM) ile bağlanarak Policy Manager’i açıyouz.

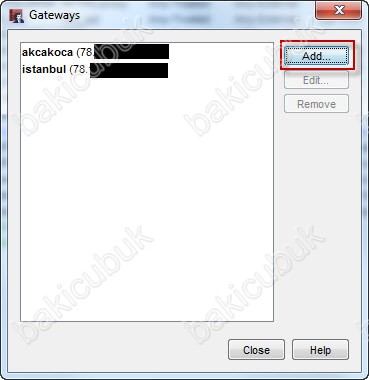

Üst tarafta bulunan VPN seçeneğinden Branch Office Gateways sekmesine tıklıyoruz.

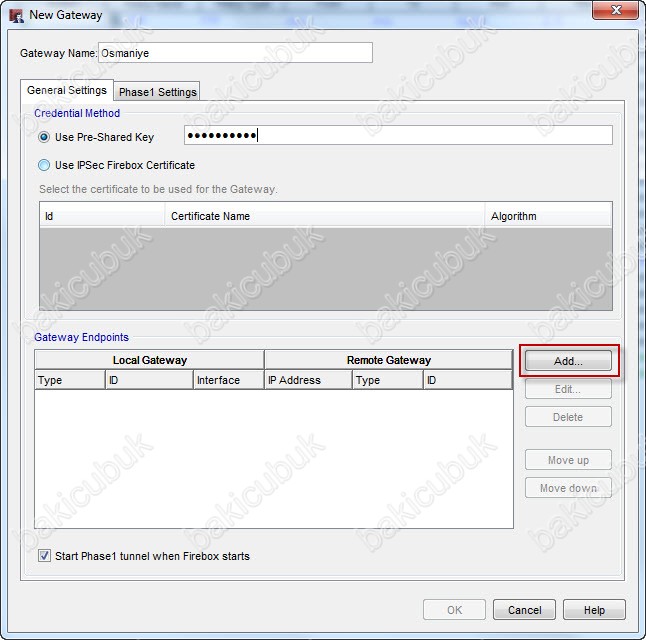

Gateways penceresinden Add diyerek yapılandırmaya başlıyoruz.

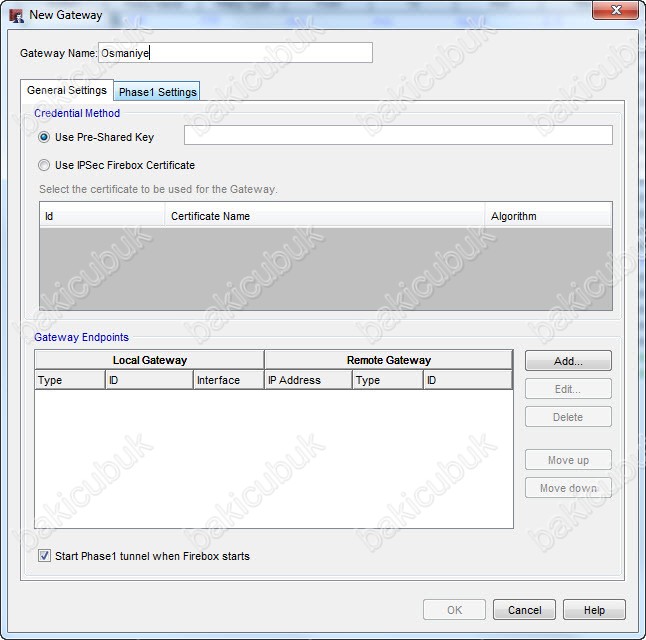

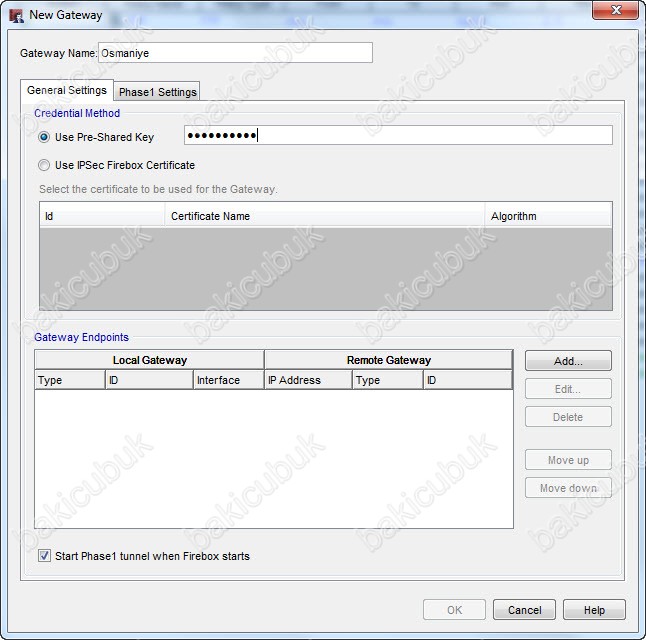

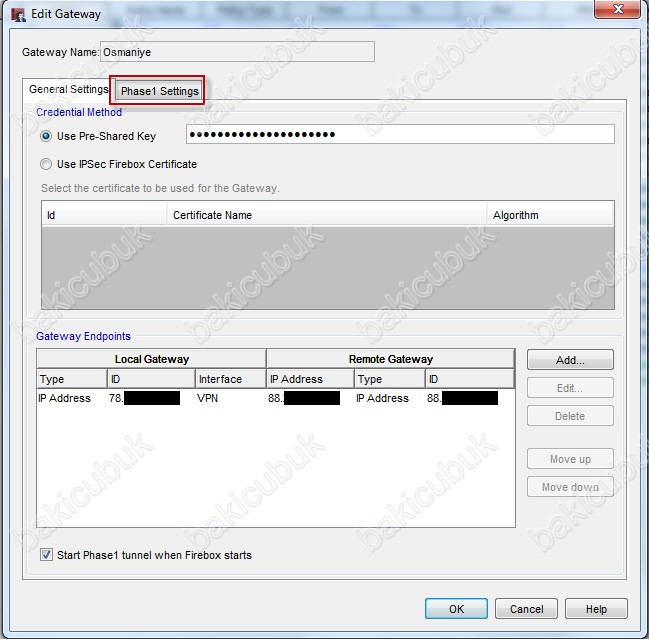

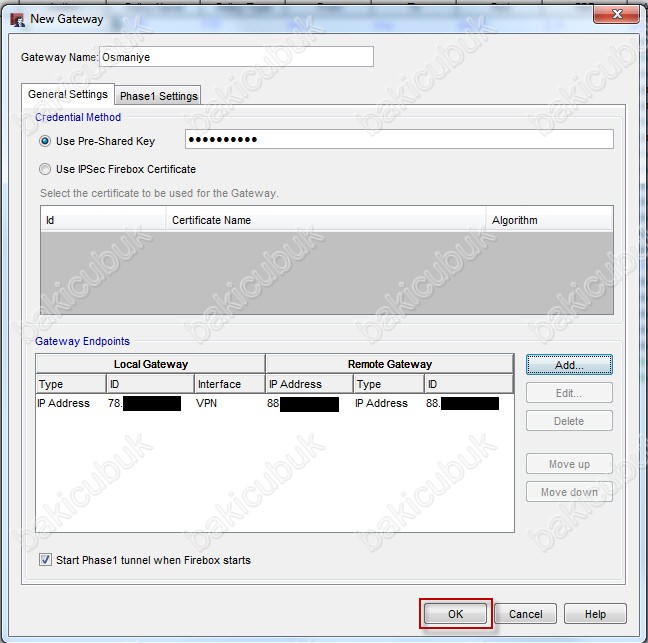

Gateway ekraninda Gateway Name bir isim belirliyoruz. General Settings bölümünde Cyberoam CR25ia üzerinde belirlemiş olduğumuz Site to Site VPN şifresi Pre-Shared Key bölümüde yaziyoruz.

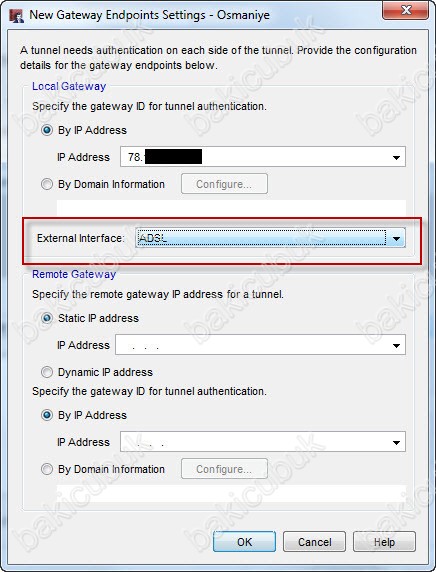

Gateway Endpoints bölümünde Cyberoam CR25ia üzerinde Site to Site VPN yapılacak olan WAN Addresini ve Watchguard üzerinde Site to Site VPN yapılacak olan WAN Addresini ayarlamamiz gerekiyor bunun için Add tikliyoruz.

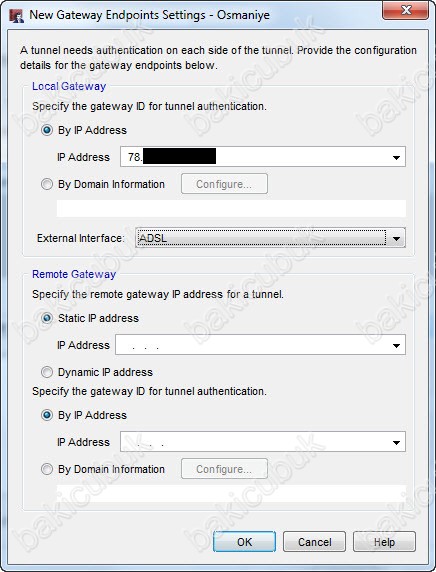

.By IP Address : WatchGuard XTM 23 üzerinde ki Site to Site VPN bağlantısını sağlayacak WAN Addressimizi yazıyoruz.

.By IP Address : WatchGuard XTM 23 üzerinde ki Site to Site VPN bağlantısını sağlayacak WAN Addressimizi yazıyoruz.

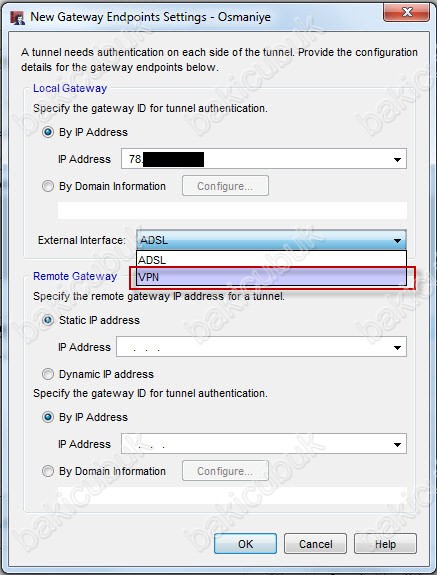

External Interface bölümünde Watchguard XTM 23 üzerinde hangi WAN bacağından Site to Site VPN yapılacaksa o WAN bacağını seçiyoruz.

NOT : Emin olmak adına yazdığımız Public IP nin Interface ini seçmiş olmamız gerekiyor. ( Birden fazla External Interface imiz var ise IP den sonra bu seçeneği de doğru seçmemiz gerekmektedir )

VPN ismini vermiş olduğumuz WAN bacağını seçiyorum.

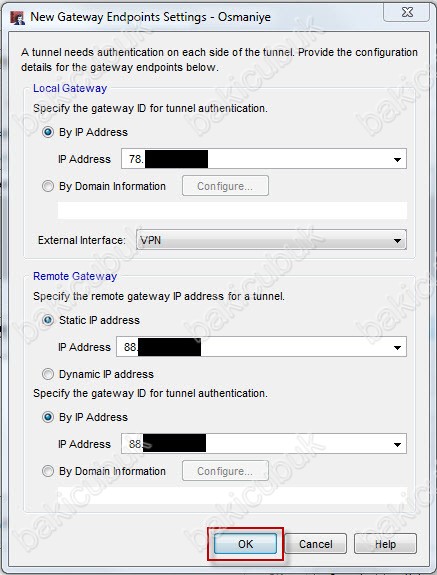

Remote Gateway bölümünde Static IP Address ve By IP Address değerleri ise Osmaniye bulunan Cyberoam CR25ia cihazimiz üzerinde WAN bacağının addresini yaziyoruz.

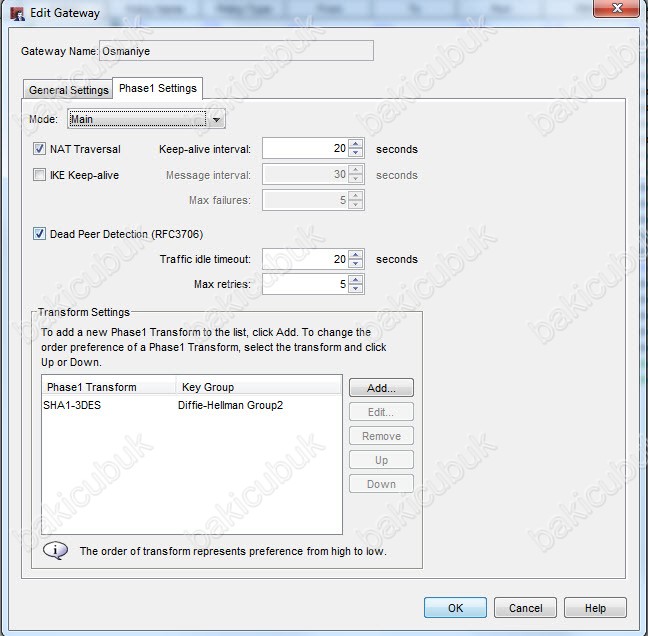

General Settings bölümündeki yapılandırmamız tamamlandıktan sonra diğer sekme Phase1 Settings’e geçiyoruz.

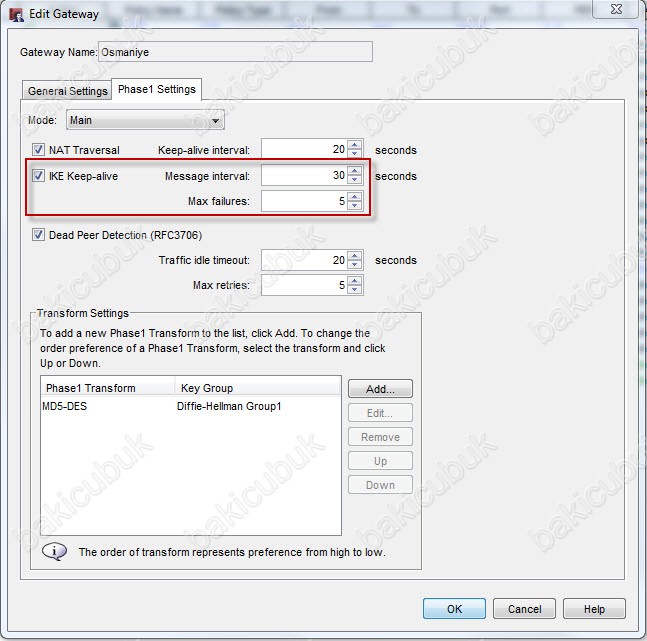

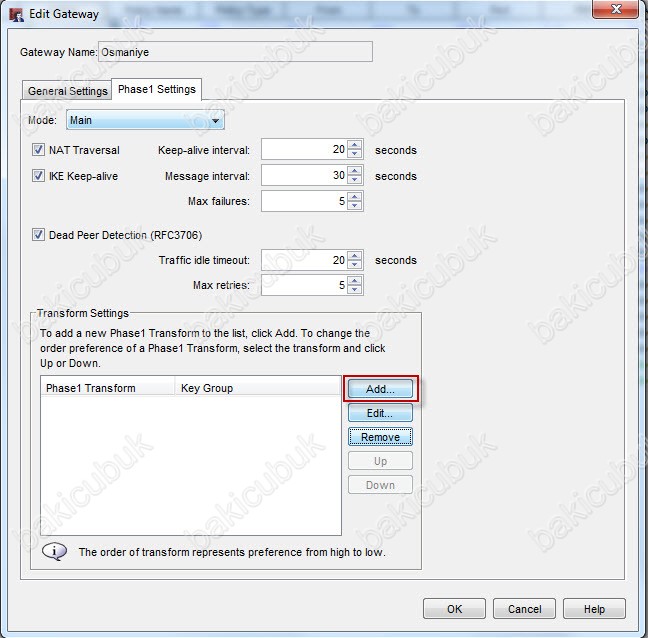

Edit Gateway ekrani geliyor karşımıza Cyberoam CR25ia üzerinde yapılandırmış olduğumuz Site to Site VPN yapılandırmasını burada da uyguluyoruz.

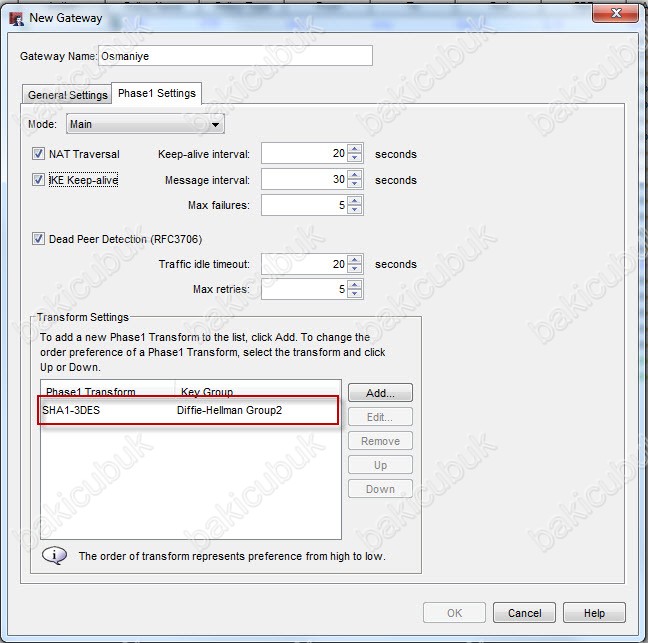

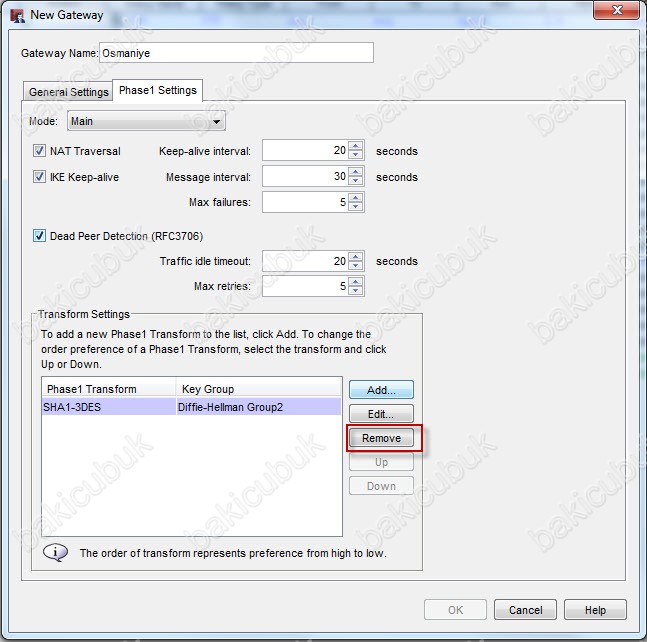

Transform Settings bölümünde şifreleme yapısını seçiyoruz ve Cyberoam CR25ia üzerindeki yapılandırma ile ayni standartlarda olmasi için Remove diyerek siliyoruz.

Add diyerek yapılandırıyoruz.

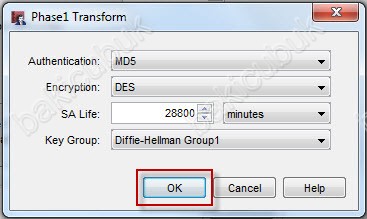

Authentication bölümünü MD5 olarak Encryption bölümünü DES SA life bölümünüde 28800 Key Group bölümünüde Diffle-Hellman Group 1 olarak ayarliyoruz ve OK diyoruz.

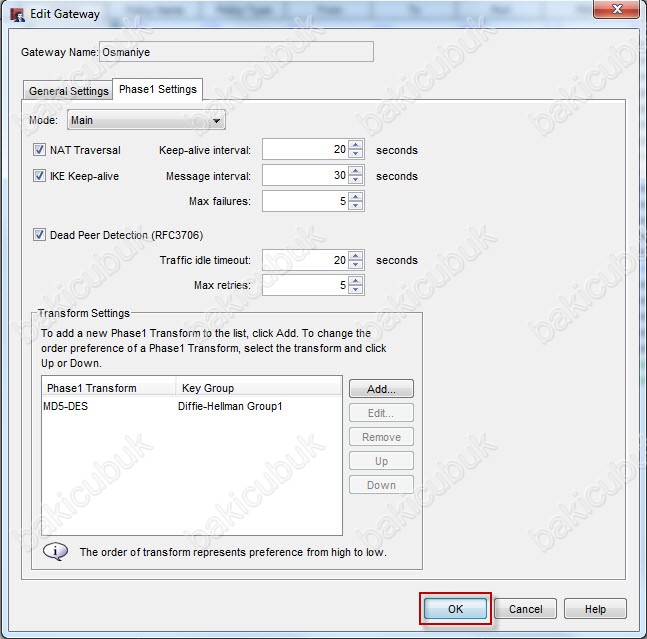

Yapılandırmamiz tamamlandıktan sonra OK diyerek Edit Gateway ekranini kapatıyoruz.

New Gateway ekranini geri döndüğümüzde yapılandırmamiz aşağıdaki şekilde görülüyor. OK diyoruz.

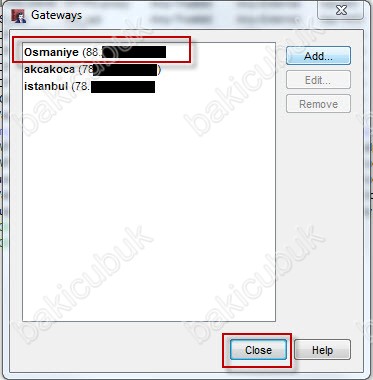

Gateway ekranina geri döndüğümüzde oluşturmuş olduğumuz Osmaniye isimli yapılandırmanin geldiğini görüyoruz.

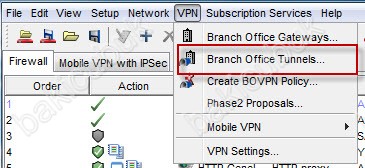

Branch Office Gateways yapılandırmasi tamamlandıktan sonra VPN seçeneğinden Branch Office Tunnels sekmesine tıklıyoruz.

Branch Office IPsec Tunnels ekrani geliyor karşımıza Osmaniye Site to Site VPN yapılandırmasi için Add tıklıyoruz.

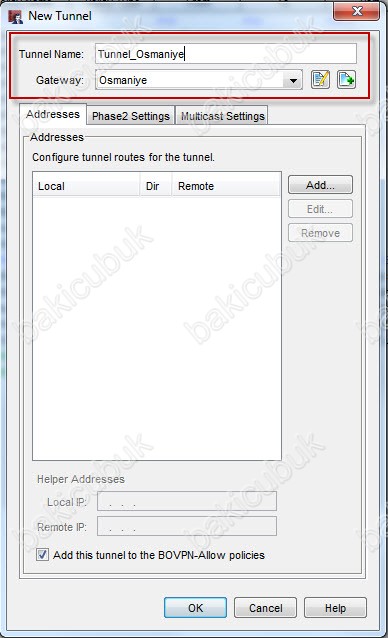

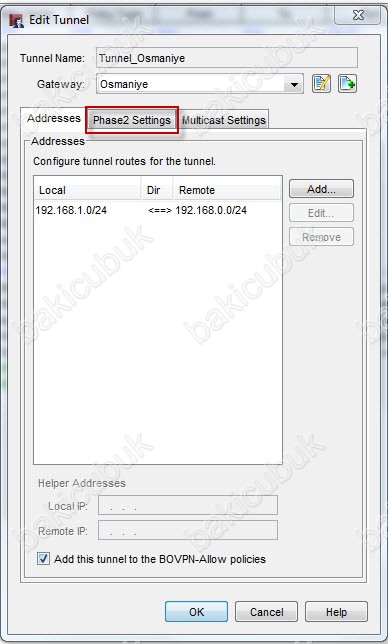

New Tunnel ekrani geliyor karşımıza Tunnel Name bölümüne bir isim belirliyoruz.

Gateway bölümüne oluşturmuş olduğumuz Osmaniye isimli Gateway seçiyoruz.

Addresses bölümündeki Local LAN Network ve Remote LAN Networklerimizi yapılandırıyoruz.

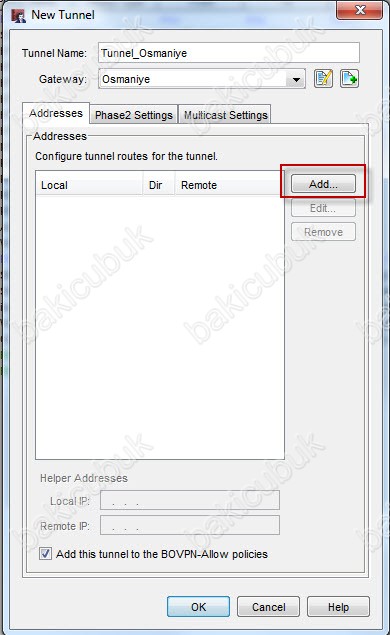

Add diyerek Wacthguard XTM 23 ve Cyberoam CR25ia üzerinde kullanılan Local LAN Addressini tanımlıyoruz.

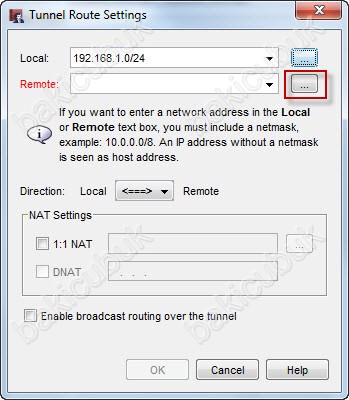

Tunnel Route Settings ekrani geliyor karşımıza Local bölümüne Watchguard XTM 23 üzerindeki Local LAN Addressini yapılandırıyoruz.

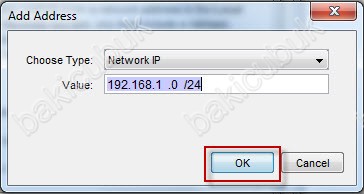

Add Address ekraninda Choose Type bölümünü Network IP olarak seçiyoruz. Value bölümüne Watchguard XTM 23 üzerindeki Local LAN Addressini 192.168.1.0/24 olarak yaziyoruz.

IP Addresim 192.168.1.0 Subnet Mask 255.255.255.0 olduğu için /24seçiyorum OK diyerek yapılandırmayi tamamliyorum.

Watchguard XTM 23 üzerindeki Local LAN Addressini 192.168.1.0/24 olarak yapılandırdik şimdi Cyberoam CR25ia üzerindeki Local LAN Addressini yapılandırıyoruz.

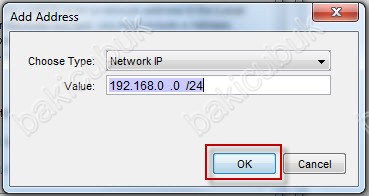

Add Address ekraninda Choose Type bölümünü Network IP olarak seçiyoruz. Value bölümüne Cyberoam CR25ia üzerindeki Local LAN Addressini 192.168.0.0/24 olarak yaziyoruz.

IP Addresim 192.168.0.0 Subnet Mask 255.255.255.0 olduğu için /24seçiyorum OK diyerek yapılandırmayi tamamliyorum.

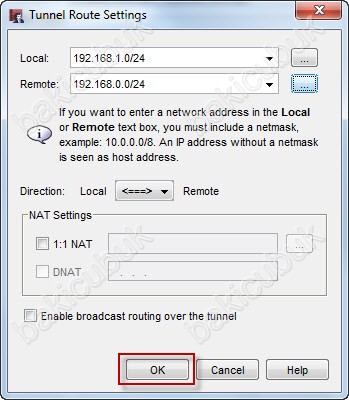

Tunnel Route Settings ekranina geri geldiğimizde Watchguard XTM 23 ve Cyberoam CR25ia üzerindeki Local LAN Addressini görüyoruz. OK diyerek yapılandırmayi tamalıyoruz.

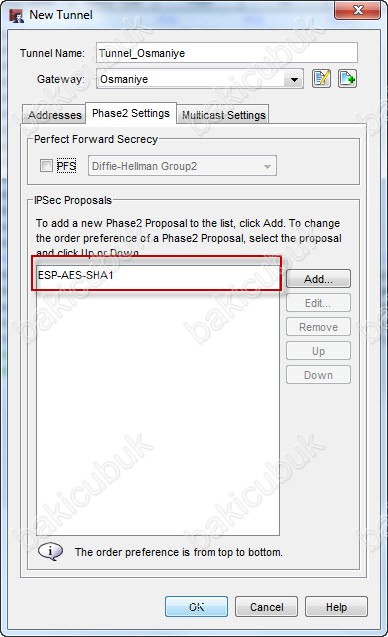

Edit Tunnel ekraninda Watchguard XTM 23 ve Cyberoam CR25ia üzerindeki Local LAN Addressini yapılandırtıktan sonra Phase2 Settings bölümüde tıklıyoruz.

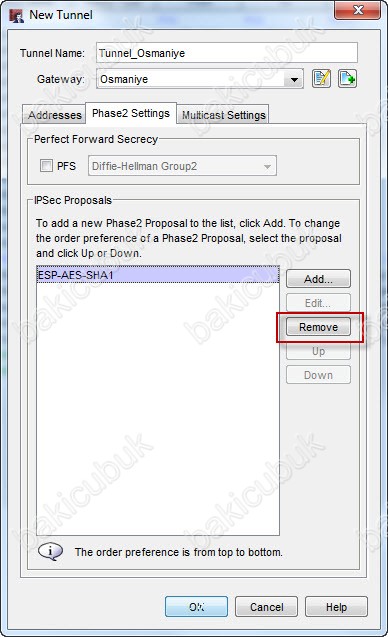

Phase2 Settings bölümünde IPsec Protocols sekmesinde bulunan Site to Site VPN için kullanacağımız protolu görüyoruz. Cyberoam CR25ia üzerindeki Site to Site VPN için oluşturmuş ayarlar ile ayni olmasi için bu protokulu seçip siliyoruz.

Default gelen protokulu seçerek Remove diyerek siliyoruz.

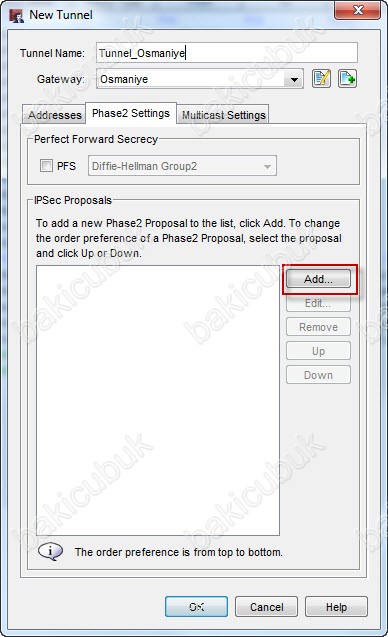

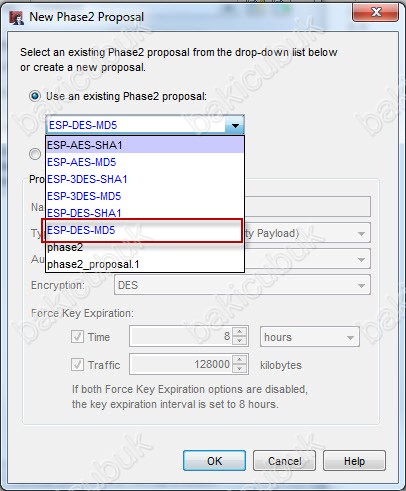

Add diyerek yapılandırıyoruz.

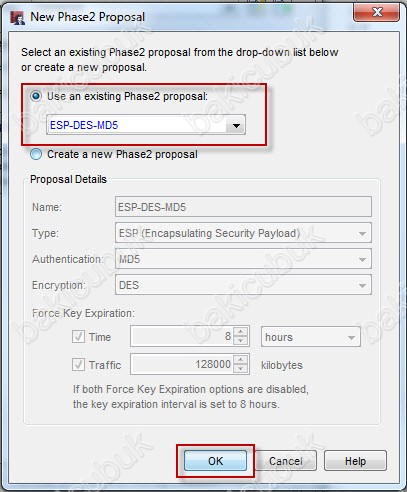

Use an existing Phase2 proposal bölümünü ESP-DES-MD5 olarak seçiyoruz.

Use an existing Phase2 proposal bölümünü ESP-DES-MD5 olarak seçtikten sonra OK diyoruz.

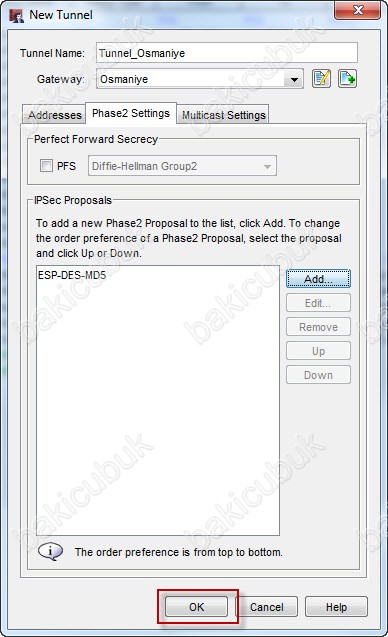

New Tunnels ekranina geri döndüğümüzde yapılandırmamızın son halini görüyoruz.OK diyerek yapılandırmayi tamamlıyoruz

Branch Office IPSec Tunnels ekranina geri döndüğümüzde oluşturmuş olduğumuz Tunnel_Osmaniye isimli yapılandırmanin geldiğini görüyoruz.

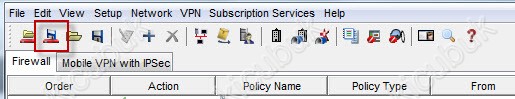

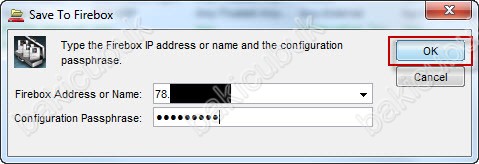

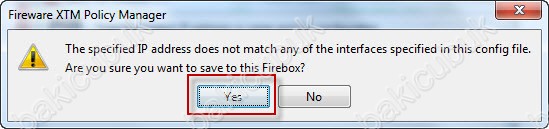

Watchguard XTM 23 üzerindeki Site to Site VPN için yapmış olduğumuz yapılandırmayi cihaz üzerine kaydediyoruz.

Tekrar Cyberoam CR25ia yönetim konsolunda VPN sekmesinin IPsec bölümüne geliyoruz. Status bölümüne baktığımızda Site to Site VPN Active ve Connection bölümlerinin kırmızı olarak görüyourz yani Site to Site VPN bağlantımız şu anda aktif ve bağlı olmadiğini görüyoruz.

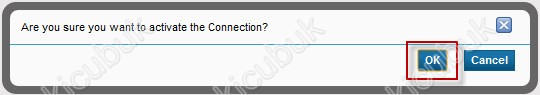

Site to Site VPN aktif etmek için Status bölümündeki Active tıklıyoruz bağlantının aktik olmasi için karşımıza bir uyari ekrani çıkıyor buna OK diyoruz.

Status bölümüne geri döndüğümüzde Active bölümünün yeşil olduğunu görüyoruz.

Site to Site VPN aktif ettikkten sonra bağlantı için Connection tıklıyoruz bağlantının aktikf olmasi için karşımıza bir uyari ekrani çıkıyor buna OK diyoruz.

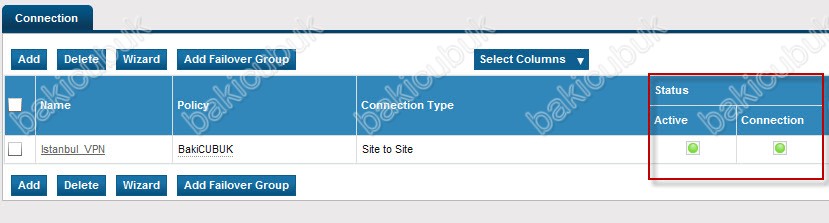

Status bölümündeki geri geldiğimizde Site to Site VPN bağlantımızın Active ve Connection bölümlerin yeşil olduğunu görüyoruz.

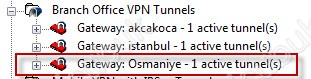

Watchguard XTM 23 üzerinde de Site to Site VPN bağlantımızı kontrol ediyoruz.

Gördüğünüz gibi Watchguard XTM 23 üzerinde Site to Site VPN aktif ve çalışır durumda

Başka bir yazimizda görüşmek dileğiyle…

4 thoughts on “Watchguard & Cyberoam Site To Site VPN”

Bir yanıt yazın

Yorum yapabilmek için oturum açmalısınız.

emeğine sağlık

bı sorum olacak; cyberoam kurulu ve bazı sitelere giremiyorum oyun vs. gibi nasıl aşarım bu sorunu,, e postadan dönerseniz sevinirim

Baki hocam sen olmasan napardık bilmiyorum 🙂 Emeğine sağlık

Rica Ederim